哈希算法原理解析,如何利用哈希函数预测博彩走势算法

2025-08-13哈希算法,SHA256,哈希函数,加密哈希,哈希预测/哈希算法是博彩游戏公平性的核心,本文详细解析 SHA256 哈希函数的运作原理,并提供如何通过哈希技术进行博彩预测的方法!

其原理是将任意长度的消息明文转换成固定长度的哈希值,该哈希值具有以下几个特点:1. 一致性:对于相同的输入,哈希算法始终生成相同的哈希值。

3. 不可逆性:从哈希值无法计算出原始输入数据,即无法通过哈希值还原出明文信息。

4. 雪崩效应:输入的微小改动会导致哈希值的明显改变,即输入变化一点,输出变化很大。

其中,MD5(Message-Digest Algorithm 5)是一种广泛使用的哈希算法,将输入的消息明文经过多次的数据处理和位运算,生成一个128位的哈希值。

哈希算法的应用场景广泛,常见的包括密码存储、数字签名、数据完整性校验等。

在密码存储中,通常将用户密码经过哈希算法处理后存储在数据库中,以保护用户的密码安全。

在数字签名中,哈希算法用于验证消息的完整性和真实性,确保消息在传输过程中没有被篡改。

在数据完整性校验中,哈希算法用于检测数据是否被篡改,例如文件下载过程中可以通过比较下载文件的哈希值和预先计算好的哈希值来判断文件是否被篡改。

总之,哈希算法通过将任意长度的消息明文转换成固定长度的哈希值,具有高效、高安全性和不可逆等特点,被广泛应用于信息安全领域。

哈希算法和md5算法一、引言在计算机科学领域中,哈希算法是一种常用的密码技术。

它通过将输入数据映射到一个固定大小的输出值,称为哈希值或摘要,来提供数据完整性和安全性。

二、哈希算法2.1 定义和原理哈希算法,又称散列算法,是一种将任意长度的输入数据映射为固定长度输出的算法。

它具有以下特点:•输入数据的任何微小变化都会导致输出的巨大变化,称为雪崩效应。

哈希算法的原理是将输入数据通过一个哈希函数进行计算,得到固定长度的哈希值。

2.2 应用领域哈希算法在计算机科学领域有广泛的应用,包括但不限于以下几个方面:1.数据完整性校验:通过对数据进行哈希计算,可以生成哈希值,用于校验数据在传输或存储过程中是否发生了变化。

2.数据加密:通过对数据进行哈希计算,并结合加密算法,可以实现数据的加密存储和传输,提高数据的安全性。

3.密码验证:将用户的密码通过哈希算法计算得到哈希值,并将哈希值存储在数据库中。

在用户登录时,将输入的密码进行哈希计算,并与数据库中的哈希值进行比对,从而验证密码的正确性,保护用户的隐私信息。

三、md5算法3.1 定义和特点md5算法是一种广泛使用的哈希算法,它将输入数据映射为128位的哈希值。

md5算法具有以下特点:•快速计算:md5算法具有较快的计算速度,适用于对大量数据进行哈希计算。

3.2 安全性问题尽管md5算法在计算速度和广泛应用方面具有优势,但它在安全性方面存在一些问题:1.易受碰撞攻击:由于md5算法的哈希值较短,不同的输入数据可能产生相同的哈希值,从而导致碰撞攻击的风险。

2.易受彩虹表攻击:彩虹表是一种预先计算好的哈希值与其对应的原始数据的映射表。

简述哈希算法的原理与应用1. 哈希算法的原理哈希算法(Hash Algorithm)也称为散列函数,是一种将任意长度的输入数据映射为固定长度散列(哈希)值的函数。

哈希算法具有以下特点: - 输入数据的长度可以不同,但哈希值的长度是固定的。

哈希算法的原理主要包括以下几个步骤: 1. 输入数据转换:哈希算法将输入数据进行适当的转换,以便进行后续处理。

3. 迭代运算:通过多次迭代运算,结合上一步骤的处理结果,逐步生成最终的哈希值。

2. 哈希算法的应用哈希算法在计算机科学及信息安全领域有着广泛的应用,下面列举了几个常见的应用场景。

2.1 数据完整性校验哈希算法可以用于数据完整性校验,即通过计算数据的哈希值来判断数据是否被篡改。

2.2 密码存储在用户密码存储方面,哈希算法通常被用于保护用户密码的安全性。

具体步骤如下: - 第一步,将用户输入的密码进行哈希算法计算,并将其存储。

- 第二步,当用户再次输入密码时,将输入的密码进行哈希算法计算,并与存储的哈希值进行比对。

具体应用场景如下: - 通过对文件内容进行哈希算法计算,得到一个唯一的哈希值。

- 当需要查找文件时,只需要通过哈希值定位到对应的索引,而无需遍历整个文件目录。

hash算法原理哈希算法(hash algorithm)是一种将输入数据转换为固定长度的输出数据的算法。

它将对不同长度的输入生成固定长度的哈希值,而且相同的输入一定会产生相同的哈希值。

哈希算法的原理是通过一系列复杂的计算和位运算将输入数据映射到一个固定长度的哈希值上,使得每一个输入数据都对应唯一的输出。

在哈希算法中,输入数据可以是任意长度的二进制数据,包括数字、文字、音频、视频等等。

下面是哈希算法的基本步骤:1.初始化:选择一个恰当的初始哈希值,并初始化计算环境。

2.填充数据:将输入数据按照指定规则进行填充,以保证每一块数据的长度相等。

3.分块计算:将填充后的数据按照固定大小切分为若干块,并对每一块进行特定的计算操作。

4.迭代计算:对每一块数据进行迭代计算,将上一块的哈希值与当前块的数据一起计算确定下一块的哈希值。

哈希算法的设计考虑了以下几个重要特性:1.一致性:对于相同的输入数据,无论何时何地进行计算,都会得到相同的哈希值。

3.高效性:哈希算法应该具备高效的计算速度,能够快速处理大量的输入数据。

4.不可逆性:基于哈希值推导出输入数据应该是极其困难的,即使对于微小的输入数据变化也会导致哈希值变化。

5.雪崩效应:输入数据的微小变化应该能够导致哈希值的巨大变化,以此保证数据的一丁点改动都能够反映在哈希值中。

其中,MD5是最常用的哈希算法之一,但是由于其漏洞和可逆性较高,现在已经不推荐使用。

SHA-1是MD5的后继者,提供了更高的安全性和更大的哈希值长度,但是也存在一些安全隐患。

哈希编码算法的主要作用是将数据转换为不可逆的、唯一的、固定长度的值,通常用于数据的唯一标识、快速查找和数据完整性验证等领域。

尽管MD5 在数据完整性验证上有一定的应用,但已经有碰撞攻击的漏洞,因此在安全性要求高的场景中不再推荐使用。

SHA-1 已经存在碰撞攻击漏洞,因此在安全性要求高的场景中也不推荐使用。

4. MurmurHash:MurmurHash 是一种非加密的哈希算法,具有快速计算和良好的分布特性。

这只是一小部分常见的哈希编码算法,还有许多其他的哈希算法可供选择,具体选择哪个算法取决于您的具体需求和场景。

哈希算法转化-概述说明以及解释1.引言1.1 概述哈希算法是一种重要的加密技术,它通过将任意长度的数据转化为固定长度的哈希值,以实现数据的加密和验证。

哈希算法广泛应用于数据安全领域,包括密码学、数字签名、数据完整性校验等方面。

随着信息技术的不断发展,哈希算法在保护数据安全和防止数据篡改方面发挥着重要作用。

本文将从哈希算法的基本概念、在数据安全中的应用和未来发展等方面对哈希算法进行探讨。

通过对哈希算法的深入了解,可以更好地认识和应用这一重要的加密技术,从而提高数据安全保护的能力。

1.2 文章结构文章结构部分的内容:文章结构部分将详细介绍整篇文章的组织框架和内容安排。

文章结构部分将对整篇文章的框架和内容进行概述,为读者提供整体的思路导向。

第二部分是正文部分,主要包括哈希算法的基本概念、在数据安全中的应用以及未来发展三个小节。

在哈希算法的基本概念部分,将介绍哈希算法的基本原理和相关概念,为后续讨论提供基础知识。

在哈希算法在数据安全中的应用部分,将探讨哈希算法在数据加密、数字签名和身份验证等方面的应用,并分析其作用和意义。

在哈希算法的未来发展部分,将展望哈希算法在未来的发展趋势和突破方向,探讨其在新技术和场景下的应用前景。

第三部分是结论部分,主要包括总结哈希算法的重要性、对哈希算法的展望和结论三个小节。

在总结哈希算法的重要性部分,将对哈希算法在数据安全中的重要作用进行总结和归纳,强调其在信息安全领域的重要性。

在对哈希算法的展望部分,将就哈希算法的未来发展趋势和应用前景进行展望和思考,指出其在新技术和场景下的可能发展方向。

最后,在结论部分,将对全文进行总结,对哈希算法的重要性和未来发展进行概括和总结,同时提出作者的个人观点和看法。

哈希及哈希算法的介绍哈希(Hash)是一种将任意长度的输入通过一个算法,转换为固定长度输出的过程。

哈希函数在计算机科学领域有着广泛的应用,包括数据完整性校验、密码学、数据检索等。

一、哈希函数的特点1.固定长度输出:哈希函数将任意长度的输入转换为固定长度的输出,常见的输出长度包括128位、160位、256位等。

4.快速计算:哈希函数应该具有快速计算的特点,使得在更大规模的数据集上应用时能够高效处理。

然而,由于其存在多个哈希碰撞的问题,MD5已经逐渐被更安全的算法所取代。

然而,由于SHA-1哈希碰撞的问题和演算方法的漏洞,SHA-1在一些领域中也被视为不安全。

SHA-256比SHA-1更安全,广泛应用于密码学、数字签名和区块链技术中。

哈希算法原理和用途哈希算法(Hash Algorithm)是一种根据输入数据生成固定长度的输出值的算法。

它的设计原理是将任意长度的输入数据映射为固定长度的哈希值,且不同的输入数据尽可能得到不同的哈希值,同时确保相同的输入数据始终得到相同的哈希值。

哈希算法的原理主要包括以下几个方面:1. 确定性:对于同一输入数据,无论何时进行哈希运算,都能得到相同的哈希值。

2. 快速性:哈希算法的运算速度应当足够快,能够在短时间内处理大量数据。

3. 安全性:哈希算法应具备抗碰撞(collision-resistant)的特性,即不同的输入数据产生相同的哈希值的概率非常低。

哈希算法有广泛的应用,以下是一些常见的用途:1. 数据完整性校验:通过对输入数据进行哈希运算,可以生成一个哈希值,并将该哈希值与预先存储的哈希值进行比对,以判断数据的完整性是否被篡改。

2. 数字签名:将原始数据通过哈希算法生成哈希值,并利用私钥对哈希值进行加密,从而生成数字签名。

接收者可以使用相应的公钥对数字签名进行解密验证,以验证数据的线. 密码存储和验证:将用户密码通过哈希运算得到哈希值,并将哈希值存储在数据库中,而不是直接存储明文密码。

这样做可以保障用户密码的安全,即使数据库泄露,攻击者也无法直接获取用户密码。

4. 唯一标识:哈希算法可以将任意长度的数据映射为固定长度的哈希值,因此可以通过对数据进行哈希运算,得到一个唯一的标识符。

总之,哈希算法通过将任意长度的输入数据生成固定长度的哈希值,实现了数据的唯一标识、完整性校验、数据验证等功能。

它在计算机领域有着广泛的应用,并在数据存储、网络通信、数据安全等方面发挥着重要作用。

这个固定长度的输出被称为哈希值,也叫做摘要(Digest)或指纹(Fingerprint)。

哈希算法的主要特点是输入数据的任意长度都可以通过哈希算法计算为固定长度的哈希值。

这个哈希值相较于原始数据的输入具有以下几个重要特点:1.唯一性:不同的输入一般会生成不同的哈希值。

3.无法修改:对于同一输入数据,无论经过多少次哈希计算,得到的结果是相同的。

在密码学中,哈希算法被广泛应用于密码存储、数字签名、消息认证码等方面,以保证数据的安全性和完整性。

其中,MD5算法产生128位的哈希值,SHA-1算法产生160位的哈希值,而SHA-256算法产生256位的哈希值。

哈希算法的基本原理是将输入数据作为算法的输入,通过算法的运算,不断变换数据的位和位之间的关系,最终得到一个固定长度的哈希值。

具体的算法设计目标是尽可能地提高哈希值的唯一性和不可逆性,并且在计算速度和资源消耗方面具有较好的平衡。

总结来说,哈希是通过一个固定大小的算法将任意长度的输入数据转化为一个固定长度的输出值。

哈希算法具有唯一性、不可逆性和无法修改性等特点,常用于密码学、数据完整性校验等领域。

不同的哈希算法在哈希值的长度和安全性等方面存在差异,而碰撞是哈希算法设计中需要避免的问题。

它将一个任意长度的消息摘要转换为固定长度的哈希值,这个哈希值通常是一个较短的字符串,用于唯一标识原始消息。

一、哈希算法的基本原理哈希算法用于将随机长度的数据转换为固定长度的哈希值。

它的基本原理是将输入的数据通过某种函数进行一系列的变换,最终得到一个哈希值。

这个哈希值与原始数据的唯一性是一一对应的,可以用于验证数据的完整性和真实性。

具体来说,哈希算法的基本流程如下:1. 首先,将原始数据表示成二进制形式。

好的哈希函数应该具备以下几个特点:1. 难以找到两个不同的输入,它们生成的哈希值相同。

二、哈希算法的优化方法在实现哈希算法时,往往需要考虑如何优化其性能和安全性。

1. 辅助加密技术在哈希算法中引入加密技术,可以大大增强哈希算法的安全性和抗攻击性。

例如,MD5和SHA-1等哈希算法就是采用了加密技术中的消息摘要算法,以加强其安全性。

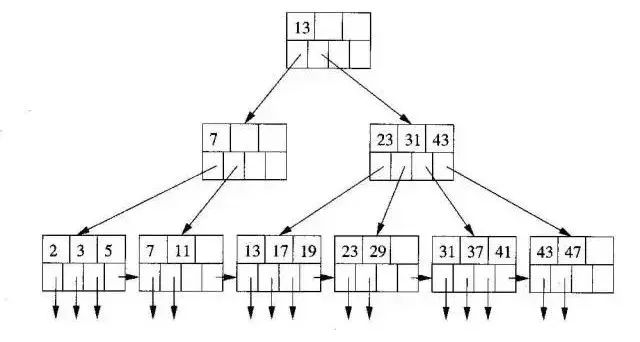

当不同的输入产生相同的哈希值时,拉链法将它们存储在同一个哈希槽位上,用一个链表将它们连接起来。

1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

2、仅部分预览的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

hashtables - 8 Comp 122, Fall 2003 Lin / Devi